网络审计是一个跨学科的研究领域,融合了计算机科学、网络安全、会计学、法学和管理学等多个学科的知识,国外的网络审计研究起步较早,已经从早期的技术合规性检查,发展到了如今以数据驱动、风险导向、智能化为核心的综合性、前瞻性研究领域。

以下我将从核心研究方向、技术演进、新兴热点以及面临的挑战四个方面,详细阐述其国外研究现状。

核心研究方向

国外的网络审计研究主要围绕以下几个核心方向展开,这些方向相互交织,共同构成了当前的研究版图。

基于日志和数据的审计

这是网络审计最基础也是最核心的方向,研究重点在于如何从海量的网络设备、服务器、应用程序和终端日志中,有效提取、分析数据,以发现异常行为和安全事件。

- 研究重点:

- 日志标准化与关联分析:研究如何将不同来源、不同格式的日志(如Syslog, Windows Event Log, Firewall Logs)进行标准化处理,并利用关联分析技术,将看似孤立的事件串联成有意义的攻击链。

- 基线建模与异常检测:利用统计学方法(如3σ原则)、机器学习算法(如孤立森林、One-Class SVM)建立网络行为的正常基线模型,从而检测偏离基线的异常活动。

- 取证审计:当安全事件发生后,如何通过审计日志进行事后追溯,确定攻击路径、影响范围和根源,这包括对时间线分析、证据链完整性等的研究。

漏洞管理与风险评估审计

该方向关注的是“事前”防御,通过审计来发现和评估系统中存在的安全漏洞和潜在风险。

- 研究重点:

- 漏洞扫描与评估:研究如何自动化地扫描网络资产(主机、服务、应用),识别已知漏洞(如CVE),并结合CVSS(通用漏洞评分系统)等标准对漏洞进行严重性评级。

- 攻击面管理:这是近年来的一个热点,研究如何全面、持续地发现和管理一个组织所有可能被攻击的入口点(包括外部暴露的资产、内部服务、云资源等),并进行优先级排序。

- 合规性审计:研究如何自动化地检查IT架构是否符合特定的安全标准和法规要求,如ISO 27001、NIST CSF、PCI DSS、GDPR等,这通常涉及配置审计和策略合规性检查。

用户行为分析与内部威胁审计

随着内外部威胁日益复杂,对“人”的审计变得至关重要,该方向旨在识别内部人员的恶意行为或被攻陷账户的异常操作。

- 研究重点:

- 用户实体行为分析:利用机器学习和用户画像技术,为每个用户建立正常的行为模型,当用户的操作(如登录时间、访问资源、数据下载量)偏离其正常模型时,系统会发出警报。

- 内部威胁建模与检测:研究内部威胁的不同类型(如恶意、无知、被胁迫),并开发相应的检测模型,重点关注权限滥用、数据窃取等行为。

- 特权账户管理审计:对管理员等高权限账户的使用进行严格审计,监控其所有操作,实现“最小权限原则”和“职责分离”的合规性。

云环境与DevSecOps审计

随着云计算和DevOps模式的普及,审计的边界和对象发生了根本性变化。

- 研究重点:

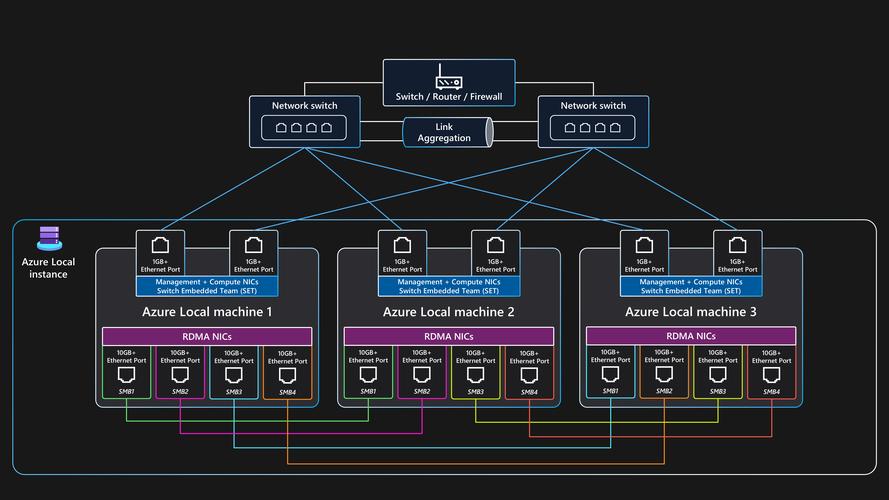

- 云配置安全审计:研究如何自动化检查云环境(如AWS, Azure, GCP)中的资源配置错误,这是导致云数据泄露的主要原因之一,公开的S3存储桶、不安全的IAM策略等。

- 容器与微服务审计:针对Docker、Kubernetes等容器技术和微服务架构,研究如何审计镜像安全性、容器运行时安全和API网关安全。

- DevSecOps流程集成审计:研究如何将安全审计无缝集成到CI/CD(持续集成/持续部署)流水线中,实现“安全左移”,在代码开发阶段就发现并修复安全问题,而不是等到部署后。

技术演进路径

网络审计的技术方法经历了几个清晰的演进阶段:

-

基于规则的阶段(早期):

(图片来源网络,侵删)

(图片来源网络,侵删)- 特点:依赖专家预先定义的规则集(如Snort规则)来匹配已知的攻击模式。

- 优点:简单直观,误报率相对较低。

- 缺点:无法检测未知威胁(零日攻击),规则维护成本高,灵活性差。

-

基于统计和机器学习的阶段(中期):

- 特点:利用统计学模型和监督/无监督机器学习算法,从历史数据中学习正常或异常的模式。

- 优点:能够发现未知威胁,适应性强。

- 缺点:需要大量高质量的标注数据,容易出现误报和漏报,模型解释性差。

-

基于人工智能和深度学习的阶段(当前主流):

- 特点:深度学习模型(如RNN, LSTM, GAN, Transformer)能够处理更复杂、更高维度的数据(如原始网络流量包),自动提取深层特征。

- 优点:在处理复杂模式(如APT攻击)方面表现出色,能从海量无标签数据中学习。

- 缺点:模型是“黑箱”,可解释性挑战巨大;需要巨大的计算资源;对对抗性攻击(Adversarial Attacks)比较敏感。

-

自动化与智能化阶段(未来趋势):

- 特点:引入SOAR(安全编排、自动化与响应)平台,将审计、分析、响应流程自动化,结合生成式AI(如GPT),用于日志分析、报告生成、威胁情报研判等。

- 优点:极大提升响应效率,降低安全团队的工作负担,实现从“被动响应”到“主动预测”的转变。

新兴研究热点

在上述基础上,国外研究正朝着以下几个前沿方向深入:

-

数据驱动的威胁狩猎:

- 内涵:不再仅仅依赖告警,而是基于假设,主动在海量数据中搜寻潜在的、未被发现的威胁活动,审计技术是威胁狩猎的核心工具。

- 研究:如何设计高效的狩猎假设、如何利用大数据平台(如Spark, Elasticsearch)进行高效数据检索和分析。

-

网络可观测性:

- 内涵:这是传统网络监控的升级版,它不仅关注“发生了什么”(监控),更关注“为什么发生”(分析),强调数据的关联性,提供端到端的可见性。

- 研究:如何整合遥测数据(Metrics, Logs, Traces),构建统一的分析平台,实现对复杂分布式系统的深度审计和理解。

-

AI/ML在审计中的应用深化:

- 研究:

- 对抗性机器学习:研究攻击者如何通过精心构造的输入来欺骗审计模型,以及如何构建鲁棒性更强的防御模型。

- 可解释AI(XAI):开发技术(如LIME, SHAP)来解释深度学习模型的决策过程,让安全分析师能够信任并理解模型的判断依据。

- 联邦学习:在保护数据隐私的前提下,跨多个组织协作训练审计模型,解决数据孤岛问题。

- 研究:

-

量子计算对网络审计的挑战与机遇:

- 挑战:未来的量子计算机可能破解目前广泛使用的加密算法(如RSA, ECC),这意味着基于加密通信的审计手段(如流量分析)将面临失效风险。

- 机遇:量子计算本身也可以被用于开发更强大的密码分析和密码学算法,为未来的安全审计提供新的技术基础,研究重点已转向后量子密码学的审计与迁移。

面临的挑战与未来展望

尽管网络审计技术取得了长足进步,但国外研究界仍面临诸多挑战:

- 数据过载与质量:数据量巨大,但数据质量参差不齐(格式不统一、噪声多、缺失值),给分析带来巨大困难。

- 技能鸿沟:缺乏既懂网络安全又懂数据科学和审计业务的复合型人才。

- 误报与漏报的平衡:在追求高检测率(低漏报)和低误报率之间难以取得完美平衡,误报过多会消耗大量人力。

- 隐私与合规的冲突:在深度监控用户行为以发现威胁时,如何平衡安全目标与个人隐私保护(如GDPR)之间的冲突,是一个持续的难题。

- 攻击技术的快速演进:攻击手段日新月异,AI驱动的自动化攻击(如AI生成的钓鱼邮件)对传统审计模型构成了严峻挑战。

未来展望:

未来的网络审计将更加智能化、自动化、主动化和一体化,它将从一个独立的安全工具,演变为整个组织数字风险治理的核心组成部分,研究将更加注重人机协同(AI辅助分析师决策)、数据价值挖掘(从审计数据中提炼业务洞察)以及自适应安全(审计系统能根据威胁环境动态调整自身策略)。

国外的网络审计研究正处在一个高速发展的黄金时期,其研究深度和广度都在不断拓展,为应对日益复杂的网络安全环境提供了坚实的理论基础和技术支撑。